Overview

현대의 웹 애플리케이션에서 글로벌 사용자에게 빠르고 안정적인 콘텐츠 전송은 필수적인 요소가 되었다.

AWS는 이러한 요구사항을 충족하기 위해 CloudFront와 Global Accelerator라는 두 가지 주요 서비스를 제공한다. 두 서비스 모두 글로벌 네트워크를 활용하여 성능을 개선하지만, 각각 다른 목적과 장점을 가지고 있다.

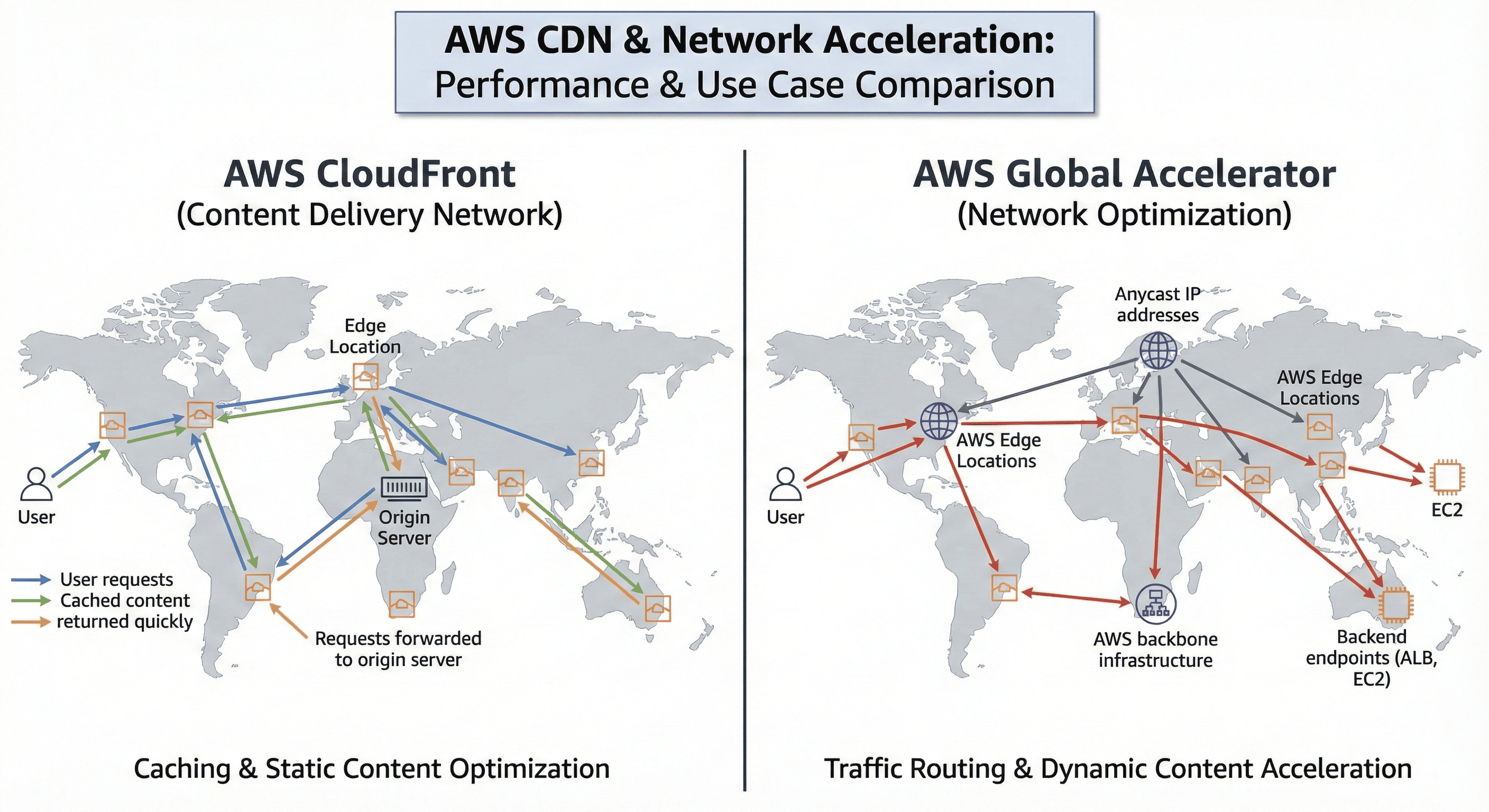

CloudFront는 전통적인 CDN(Content Delivery Network) 서비스로, 정적 및 동적 콘텐츠를 전 세계 엣지 로케이션에 캐싱하여 사용자에게 더 가까운 위치에서 콘텐츠를 제공한다. 반면 Global Accelerator는 네트워크 계층에서 작동하여 AWS의 글로벌 네트워크 인프라를 통해 트래픽을 최적화된 경로로 라우팅한다.

이 글에서는 두 서비스의 특징, 성능 개선 전략, 그리고 비용 효율성을 상세히 분석하여 각각의 적절한 사용 사례를 제시하고자 한다.

📅 관련 글

2022.02.13 - [AWS] - AWS IAM (Identity and Access Management) 개요 및 설정 방법

2022.02.07 - [AWS] - AWS EC2 인스턴스 생성

2022.02.13 - [AWS] - AWS S3 (Simple Storage Service) 개요 및 활용 방법

2023.03.30 - [AWS] - AWS Secrets Manager란?(OAuth, SSO)

2023.03.29 - [AWS] - AWS CLI 정리

2023.03.28 - [AWS] - AWS IAM이란?

2023.03.28 - [AWS] - AWS S3 권한이란?

2023.03.28 - [AWS] - AWS S3란?(개념, 속성)

2023.03.30 - [AWS] - AWS Cloudfront란? / Canary 및 Blue-Green 배포

2023.04.03 - [AWS] - AWS VPC란?

2023.05.26 - [AWS] - AWS IRSA(IAM Roles for Service Accounts)란?

2024.11.07 - [AWS] - AWS Ingress Annotations 정리

2024.11.04 - [AWS] - AWS Assume Role이란?

2024.11.16 - [AWS] - AWS Network ACL vs Security Group

2024.11.21 - [AWS] - ALB access Log 활성화 → S3 권한 설정 및 로그 저장

2024.11.24 - [AWS] - EKS Pod Identity Addon

2024.11.27 - [AWS] - AWS DynamoDB란?

2025.01.03 - [AWS] - AWS DynamoDB Local 설치

2025.09.02 - [AWS] - AWS EFS와 Kubernetes를 활용한 영구 스토리지 구축 가이드

2025.09.05 - [AWS] - AWS CDN 구축 가이드: Kubernetes + AWS CloudFront로 API와 정적 파일 서빙 최적화

2025.09.05 - [AWS] - AWS 네트워크 연결 방식 완전 비교: VPC Peering vs Transit Gateway vs VPN

2025.09.04 - [AWS] - AWS Load Balancer 완전 비교 가이드

2025.09.10 - [AWS] - EKS Fargate vs EC2 Node Groups 완전 분석 - Kubernetes 워커 노드 옵션

AWS CDN: CloudFront vs Global Accelerator

CloudFront: 전통적인 CDN의 진화

주요 특징 및 작동 원리

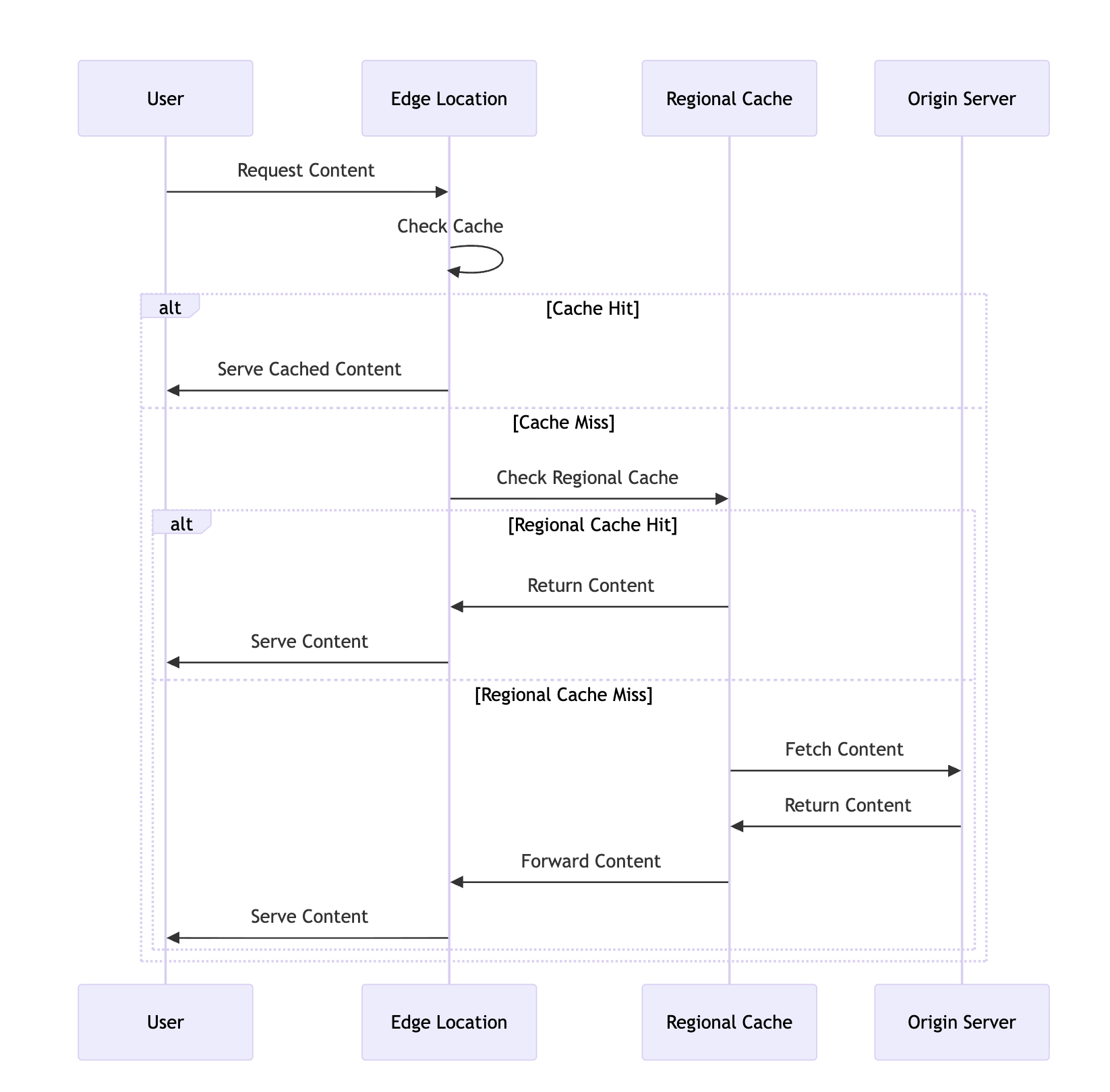

CloudFront는 AWS의 대표적인 CDN 서비스로, 전 세계 400개 이상의 엣지 로케이션과 13개의 리전별 엣지 캐시를 통해 콘텐츠를 배포한다. 사용자가 콘텐츠를 요청하면, CloudFront는 지리적으로 가장 가까운 엣지 로케이션에서 캐시된 콘텐츠를 제공하거나, 캐시에 없는 경우 오리진 서버에서 가져와 캐시한 후 제공한다.

CloudFront의 핵심 장점은 캐싱 메커니즘에 있다. HTTP 헤더, 쿠키, 쿼리 스트링 등을 기반으로 세밀한 캐싱 정책을 설정할 수 있으며, 이를 통해 오리진 서버의 부하를 현저히 줄일 수 있다. 또한 Lambda@Edge를 통해 엣지에서 직접 코드를 실행할 수 있어, 개인화된 콘텐츠 제공이나 실시간 이미지 리사이징 등의 고급 기능을 구현할 수 있다.

CloudFront의 성능 최적화 전략

CloudFront의 성능을 극대화하기 위해서는 적절한 캐싱 전략 수립이 핵심이다. TTL(Time To Live) 설정을 통해 콘텐츠 유형별로 차별화된 캐싱 정책을 적용하는 것이 중요하다. 정적 자산의 경우 긴 TTL을, 동적 콘텐츠의 경우 짧은 TTL을 설정하여 최적의 성능과 콘텐츠 신선도를 보장할 수 있다.

압축 기능을 활성화하면 전송되는 데이터 크기를 줄여 대역폭 사용량을 최적화하고 로딩 속도를 개선할 수 있다. 특히 텍스트 기반 콘텐츠에 대해서는 Gzip 압축을 통해 70-80%의 크기 절감 효과를 얻을 수 있다.

Origin Request Policy와 Cache Policy를 통해 세밀한 캐싱 제어가 가능하다. 이를 통해 사용자의 위치, 디바이스 타입, 언어 설정 등에 따른 개인화된 캐싱 전략을 구현할 수 있다.

Content Delivery Flow

Global Accelerator: 네트워크 최적화의 새로운 접근

핵심 기능 및 작동 메커니즘

Global Accelerator는 애플리케이션 성능을 개선하기 위해 AWS의 글로벌 네트워크 인프라를 활용하는 네트워크 서비스이다. 사용자 트래픽을 AWS의 글로벌 백본 네트워크로 빠르게 유입시켜, 공용 인터넷의 혼잡과 지연을 우회하는 방식으로 작동한다.

Global Accelerator는 두 개의 정적 Anycast IP 주소를 제공한다. 이 IP 주소들은 전 세계 어디서나 접근 가능하며, 사용자와 가장 가까운 AWS 엣지 로케이션으로 자동 라우팅된다. 이후 트래픽은 AWS의 고성능 네트워크를 통해 최종 목적지인 Application Load Balancer, Network Load Balancer, 또는 EC2 인스턴스로 전달된다.

특히 실시간 애플리케이션이나 TCP/UDP 기반 서비스에 최적화되어 있으며, 게임, VoIP, 스트리밍과 같은 지연 시간에 민감한 애플리케이션에서 뛰어난 성능을 발휘한다.

Global Accelerator의 성능 최적화 요소

Global Accelerator의 가장 큰 장점은 AWS 글로벌 네트워크의 일관된 성능이다. 공용 인터넷을 통한 라우팅은 여러 ISP를 거치면서 예측 불가능한 지연과 패킷 손실을 경험할 수 있지만, Global Accelerator는 AWS의 사설 네트워크를 통해 안정적이고 예측 가능한 성능을 제공한다.

헬스 체크와 장애 조치 기능을 통해 높은 가용성을 보장한다. 엔드포인트 중 하나에 문제가 발생하면 자동으로 정상적인 엔드포인트로 트래픽을 재라우팅하여 서비스 중단을 최소화한다.

트래픽 다이얼 기능을 통해 엔드포인트 간 트래픽 분산을 세밀하게 제어할 수 있어, 블루-그린 배포나 카나리 배포와 같은 고급 배포 전략을 안전하게 구현할 수 있다.

Network Acceleration Flow

성능 비교 분석

지연 시간 최적화

CloudFront는 캐싱을 통한 지연 시간 단축에 특화되어 있다. 캐시 적중률이 높은 콘텐츠의 경우 엣지에서 직접 응답하므로 매우 낮은 지연 시간을 제공한다. 반면 캐시 미스가 발생하면 오리진까지 왕복해야 하므로 상대적으로 높은 지연 시간을 경험할 수 있다.

Global Accelerator는 모든 요청이 AWS 글로벌 네트워크를 통과하므로 일관된 성능을 제공한다. 캐시 개념이 없기 때문에 모든 요청이 백엔드까지 전달되지만, 최적화된 네트워크 경로를 통해 일반적으로 공용 인터넷 대비 15-60%의 성능 개선을 달성한다.

처리량 및 동시 연결

CloudFront는 HTTP/HTTPS 트래픽에 최적화되어 있으며, 캐싱을 통해 오리진 서버의 부하를 대폭 줄일 수 있다. 이는 특히 트래픽이 급증하는 상황에서 시스템 안정성을 보장하는 핵심 요소가 된다.

Global Accelerator는 TCP 및 UDP 트래픽을 모두 지원하며, 연결 재사용과 멀티플렉싱을 통해 네트워크 효율성을 높인다. 실시간 통신이나 게임과 같은 애플리케이션에서 특히 우수한 성능을 보인다.

비용 효율성 분석

CloudFront 비용 구조

CloudFront의 비용은 주로 데이터 전송량과 요청 수를 기반으로 계산된다. 캐시 적중률이 높을수록 오리진으로의 요청이 줄어들어 비용 효율성이 증가한다. 특히 정적 콘텐츠가 많은 웹사이트의 경우 매우 경제적인 선택이 될 수 있다.

리전별 요금제를 통해 주요 사용자 기반에 따른 비용 최적화가 가능하다. 예를 들어, 북미와 유럽 사용자가 주를 이루는 서비스라면 해당 리전만 활성화하여 비용을 절감할 수 있다.

Global Accelerator 비용 구조

Global Accelerator는 고정 시간당 요금과 데이터 전송 요금으로 구성된다. 시간당 요금은 사용 여부와 관계없이 발생하므로, 트래픽이 적은 서비스에서는 상대적으로 높은 비용 부담이 될 수 있다.

그러나 높은 트래픽을 처리하는 서비스에서는 안정적인 성능과 가용성으로 인한 비즈니스 가치가 비용을 상쇄할 수 있다. 특히 실시간 서비스나 미션 크리티컬한 애플리케이션에서는 투자 대비 효과가 매우 높다.

비용 최적화 전략

두 서비스를 함께 사용하는 하이브리드 접근 방식이 가장 효율적일 수 있다. 정적 콘텐츠는 CloudFront를 통해 제공하고, 동적 API나 실시간 통신은 Global Accelerator를 활용하는 방식으로 각 서비스의 장점을 최대화할 수 있다.

Reserved Capacity를 통해 예상 사용량에 대해 사전 약정하면 상당한 할인 혜택을 받을 수 있으며, 이는 안정적인 트래픽 패턴을 가진 서비스에서 유용한 전략이다.

실제 구현을 위한 Terraform 코드

CloudFront 배포 코드

# CloudFront Distribution 구성

resource "aws_cloudfront_distribution" "main_distribution" {

origin {

domain_name = aws_lb.main_alb.dns_name

origin_id = "main-origin"

custom_origin_config {

http_port = 80

https_port = 443

origin_protocol_policy = "https-only"

origin_ssl_protocols = ["TLSv1.2"]

}

}

enabled = true

is_ipv6_enabled = true

comment = "Main CloudFront Distribution"

default_root_object = "index.html"

# 캐싱 동작 설정

default_cache_behavior {

allowed_methods = ["DELETE", "GET", "HEAD", "OPTIONS", "PATCH", "POST", "PUT"]

cached_methods = ["GET", "HEAD"]

target_origin_id = "main-origin"

compress = true

viewer_protocol_policy = "redirect-to-https"

forwarded_values {

query_string = false

cookies {

forward = "none"

}

}

min_ttl = 0

default_ttl = 3600

max_ttl = 86400

}

# 추가 캐싱 동작 (API 엔드포인트용)

ordered_cache_behavior {

path_pattern = "/api/*"

allowed_methods = ["DELETE", "GET", "HEAD", "OPTIONS", "PATCH", "POST", "PUT"]

cached_methods = ["GET", "HEAD", "OPTIONS"]

target_origin_id = "main-origin"

compress = true

viewer_protocol_policy = "redirect-to-https"

forwarded_values {

query_string = true

headers = ["Authorization", "CloudFront-Forwarded-Proto"]

cookies {

forward = "all"

}

}

min_ttl = 0

default_ttl = 0

max_ttl = 0

}

# 지리적 제한 설정

restrictions {

geo_restriction {

restriction_type = "none"

}

}

# SSL 인증서 설정

viewer_certificate {

cloudfront_default_certificate = true

}

# 로깅 설정

logging_config {

include_cookies = false

bucket = aws_s3_bucket.cloudfront_logs.bucket_domain_name

prefix = "cloudfront-logs/"

}

tags = {

Name = "main-cloudfront"

Environment = "production"

}

}

# CloudFront 로그용 S3 버킷

resource "aws_s3_bucket" "cloudfront_logs" {

bucket = "my-cloudfront-logs-${random_string.suffix.result}"

force_destroy = true

tags = {

Name = "CloudFront Logs"

Environment = "production"

}

}

resource "aws_s3_bucket_public_access_block" "cloudfront_logs" {

bucket = aws_s3_bucket.cloudfront_logs.id

block_public_acls = true

block_public_policy = true

ignore_public_acls = true

restrict_public_buckets = true

}

# Lambda@Edge 함수 (선택적)

resource "aws_lambda_function" "edge_function" {

filename = "edge_function.zip"

function_name = "cloudfront-edge-function"

role = aws_iam_role.lambda_edge_role.arn

handler = "index.handler"

source_code_hash = filebase64sha256("edge_function.zip")

runtime = "nodejs18.x"

publish = true

tags = {

Environment = "production"

}

}

# Lambda@Edge용 IAM 역할

resource "aws_iam_role" "lambda_edge_role" {

name = "lambda-edge-role"

assume_role_policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Action = "sts:AssumeRole"

Effect = "Allow"

Principal = {

Service = [

"lambda.amazonaws.com",

"edgelambda.amazonaws.com"

]

}

}

]

})

}

resource "aws_iam_role_policy_attachment" "lambda_edge_basic" {

policy_arn = "arn:aws:iam::aws:policy/service-role/AWSLambdaBasicExecutionRole"

role = aws_iam_role.lambda_edge_role.name

}

Global Accelerator 배포 코드

# Global Accelerator 구성

resource "aws_globalaccelerator_accelerator" "main_accelerator" {

name = "main-global-accelerator"

ip_address_type = "IPV4"

enabled = true

attributes {

flow_logs_enabled = true

flow_logs_s3_bucket = aws_s3_bucket.accelerator_logs.bucket

flow_logs_s3_prefix = "flow-logs/"

}

tags = {

Name = "main-accelerator"

Environment = "production"

}

}

# Global Accelerator 리스너 구성

resource "aws_globalaccelerator_listener" "main_listener" {

accelerator_arn = aws_globalaccelerator_accelerator.main_accelerator.id

client_affinity = "SOURCE_IP"

protocol = "TCP"

port_range {

from = 80

to = 80

}

port_range {

from = 443

to = 443

}

}

# 엔드포인트 그룹 구성 (주 리전)

resource "aws_globalaccelerator_endpoint_group" "main_endpoint_group" {

listener_arn = aws_globalaccelerator_listener.main_listener.id

endpoint_group_region = "us-west-2"

traffic_dial_percentage = 100

health_check_interval_seconds = 30

health_check_path = "/health"

health_check_protocol = "HTTP"

health_check_port = 80

healthy_threshold_count = 3

unhealthy_threshold_count = 3

endpoint_configuration {

endpoint_id = aws_lb.main_alb.arn

weight = 100

}

}

# 백업 엔드포인트 그룹 구성 (보조 리전)

resource "aws_globalaccelerator_endpoint_group" "backup_endpoint_group" {

listener_arn = aws_globalaccelerator_listener.main_listener.id

endpoint_group_region = "us-east-1"

traffic_dial_percentage = 0 # 평상시에는 비활성화

health_check_interval_seconds = 30

health_check_path = "/health"

health_check_protocol = "HTTP"

health_check_port = 80

healthy_threshold_count = 3

unhealthy_threshold_count = 3

endpoint_configuration {

endpoint_id = aws_lb.backup_alb.arn

weight = 100

}

}

# Global Accelerator 로그용 S3 버킷

resource "aws_s3_bucket" "accelerator_logs" {

bucket = "my-accelerator-logs-${random_string.suffix.result}"

force_destroy = true

tags = {

Name = "Global Accelerator Logs"

Environment = "production"

}

}

# Application Load Balancer (주 리전)

resource "aws_lb" "main_alb" {

name = "main-alb"

internal = false

load_balancer_type = "application"

security_groups = [aws_security_group.alb_sg.id]

subnets = aws_subnet.public[*].id

enable_deletion_protection = false

access_logs {

bucket = aws_s3_bucket.alb_logs.bucket

prefix = "main-alb"

enabled = true

}

tags = {

Name = "main-alb"

Environment = "production"

}

}

# 타겟 그룹 구성

resource "aws_lb_target_group" "main_tg" {

name = "main-tg"

port = 80

protocol = "HTTP"

vpc_id = aws_vpc.main.id

health_check {

enabled = true

healthy_threshold = 2

interval = 30

matcher = "200"

path = "/health"

port = "traffic-port"

protocol = "HTTP"

timeout = 5

unhealthy_threshold = 2

}

tags = {

Name = "main-tg"

Environment = "production"

}

}

# ALB 리스너 구성

resource "aws_lb_listener" "main_listener" {

load_balancer_arn = aws_lb.main_alb.arn

port = "80"

protocol = "HTTP"

default_action {

type = "forward"

target_group_arn = aws_lb_target_group.main_tg.arn

}

}

# 보안 그룹 구성

resource "aws_security_group" "alb_sg" {

name = "alb-security-group"

description = "Security group for Application Load Balancer"

vpc_id = aws_vpc.main.id

ingress {

description = "HTTP"

from_port = 80

to_port = 80

protocol = "tcp"

cidr_blocks = ["0.0.0.0/0"]

}

ingress {

description = "HTTPS"

from_port = 443

to_port = 443

protocol = "tcp"

cidr_blocks = ["0.0.0.0/0"]

}

egress {

from_port = 0

to_port = 0

protocol = "-1"

cidr_blocks = ["0.0.0.0/0"]

}

tags = {

Name = "alb-sg"

Environment = "production"

}

}

하이브리드 구성 및 모니터링

# CloudWatch 대시보드 구성

resource "aws_cloudwatch_dashboard" "cdn_performance" {

dashboard_name = "CDN-Performance-Dashboard"

dashboard_body = jsonencode({

widgets = [

{

type = "metric"

x = 0

y = 0

width = 12

height = 6

properties = {

metrics = [

["AWS/CloudFront", "Requests", "DistributionId", aws_cloudfront_distribution.main_distribution.id],

["AWS/CloudFront", "BytesDownloaded", "DistributionId", aws_cloudfront_distribution.main_distribution.id],

["AWS/CloudFront", "CacheHitRate", "DistributionId", aws_cloudfront_distribution.main_distribution.id]

]

period = 300

stat = "Sum"

region = "us-east-1"

title = "CloudFront Performance Metrics"

}

},

{

type = "metric"

x = 0

y = 6

width = 12

height = 6

properties = {

metrics = [

["AWS/GlobalAccelerator", "ProcessedBytesIn", "Accelerator", aws_globalaccelerator_accelerator.main_accelerator.id],

["AWS/GlobalAccelerator", "ProcessedBytesOut", "Accelerator", aws_globalaccelerator_accelerator.main_accelerator.id]

]

period = 300

stat = "Sum"

region = "us-west-2"

title = "Global Accelerator Traffic Metrics"

}

}

]

})

}

# CloudWatch 경보 설정

resource "aws_cloudwatch_metric_alarm" "cloudfront_error_rate" {

alarm_name = "cloudfront-high-error-rate"

comparison_operator = "GreaterThanThreshold"

evaluation_periods = "2"

metric_name = "ErrorRate"

namespace = "AWS/CloudFront"

period = "300"

statistic = "Average"

threshold = "5"

alarm_description = "This metric monitors CloudFront error rate"

alarm_actions = [aws_sns_topic.alerts.arn]

dimensions = {

DistributionId = aws_cloudfront_distribution.main_distribution.id

}

tags = {

Environment = "production"

}

}

# SNS 토픽 (알림용)

resource "aws_sns_topic" "alerts" {

name = "cdn-alerts"

tags = {

Environment = "production"

}

}

# 랜덤 문자열 생성 (버킷 이름 고유성 보장)

resource "random_string" "suffix" {

length = 8

special = false

upper = false

}

# 출력값 정의

output "cloudfront_domain_name" {

description = "CloudFront Distribution domain name"

value = aws_cloudfront_distribution.main_distribution.domain_name

}

output "global_accelerator_dns_name" {

description = "Global Accelerator DNS name"

value = aws_globalaccelerator_accelerator.main_accelerator.dns_name

}

output "global_accelerator_ips" {

description = "Global Accelerator static IP addresses"

value = aws_globalaccelerator_accelerator.main_accelerator.ip_sets[0].ip_addresses

}

적절한 사용 사례 및 선택 가이드

CloudFront 최적 사용 사례

CloudFront는 웹사이트, 이미지 갤러리, 동영상 스트리밍 서비스와 같이 캐싱 가능한 콘텐츠가 많은 서비스에 최적화되어 있다. 특히 정적 자산이 전체 트래픽의 상당 부분을 차지하는 경우 매우 높은 비용 효율성을 제공한다.

또한 Lambda@Edge를 활용한 엣지 컴퓨팅이 필요한 경우에도 CloudFront가 유일한 선택이다. 이미지 리사이징, A/B 테스팅, 보안 헤더 추가 등의 작업을 엣지에서 처리하여 오리진 서버의 부하를 줄이고 응답 속도를 개선할 수 있다.

Global Accelerator 최적 사용 사례

Global Accelerator는 게임 서버, VoIP 애플리케이션, IoT 데이터 수집과 같이 실시간성이 중요하고 TCP/UDP 프로토콜을 사용하는 서비스에 적합하다. 또한 지역별로 복잡한 장애 조치 시나리오가 필요한 글로벌 서비스에서 그 진가를 발휘한다.

API 서비스의 경우 캐싱이 어려운 동적 콘텐츠가 주를 이루므로, Global Accelerator를 통한 네트워크 최적화가 더 효과적일 수 있다. 특히 데이터베이스 쿼리나 복잡한 비즈니스 로직이 포함된 API 호출에서 안정적인 성능 개선을 기대할 수 있다.

하이브리드 접근 방식

많은 현실적인 시나리오에서는 두 서비스를 함께 사용하는 것이 최적의 결과를 낳는다. 예를 들어, 웹 애플리케이션의 정적 자산(CSS, JavaScript, 이미지)은 CloudFront를 통해 전송하고, API 엔드포인트는 Global Accelerator를 통해 최적화하는 방식이다.

이러한 접근 방식은 각 서비스의 장점을 최대한 활용하면서도 전체적인 비용 효율성을 유지할 수 있는 균형잡힌 솔루션을 제공한다.

성능 측정 및 모니터링

CloudFront 성능 지표

CloudFront의 성능을 평가하기 위한 핵심 지표로는 캐시 적중률, 오리진 응답 시간, 엣지 응답 시간이 있다. 캐시 적중률이 높을수록 사용자 경험과 비용 효율성이 개선되므로, 이를 지속적으로 모니터링하고 최적화해야 한다.

Real User Monitoring(RUM)을 통해 실제 사용자가 경험하는 성능을 측정하는 것도 중요하다. CloudWatch RUM을 활용하면 페이지 로딩 시간, 자바스크립트 오류, 사용자 상호작용 등을 상세히 분석할 수 있다.

Global Accelerator 성능 지표

Global Accelerator의 성능 측정에는 네트워크 지연 시간, 패킷 손실률, 연결 성공률이 핵심 지표가 된다. AWS CloudWatch를 통해 이러한 지표들을 실시간으로 모니터링할 수 있으며, 특히 지역별 성능 차이를 분석하여 최적화 포인트를 찾을 수 있다.

Flow Logs를 활성화하면 트래픽 패턴과 엔드포인트별 성능을 상세히 분석할 수 있다. 이를 통해 트래픽 분산 정책을 조정하고 장애 조치 시나리오를 개선할 수 있다.

통합 모니터링 전략

두 서비스를 함께 사용하는 경우, 통합된 모니터링 대시보드를 구성하여 전체적인 성능 트렌드를 파악하는 것이 중요하다. CloudWatch 대시보드를 통해 CloudFront와 Global Accelerator의 주요 지표를 한 곳에서 확인할 수 있으며, 이를 통해 문제 발생 시 신속한 대응이 가능하다.

보안 고려사항

CloudFront 보안 기능

CloudFront는 다양한 보안 기능을 제공하여 콘텐츠와 애플리케이션을 보호한다. AWS WAF(Web Application Firewall)를 연동하여 SQL 인젝션, XSS 공격 등을 차단할 수 있으며, 지리적 제한을 통해 특정 국가나 지역에서의 접근을 제어할 수 있다.

Origin Access Control(OAC)을 통해 S3 버킷에 대한 직접 접근을 차단하고 CloudFront를 통해서만 콘텐츠에 접근할 수 있도록 설정할 수 있다. 또한 Signed URL과 Signed Cookie를 활용하여 프리미엄 콘텐츠에 대한 접근 제어를 구현할 수 있다.

Global Accelerator 보안 고려사항

Global Accelerator는 네트워크 계층에서 작동하므로 DDoS 공격에 대한 기본적인 보호 기능을 제공한다. AWS Shield Standard가 자동으로 적용되며, 필요에 따라 Shield Advanced를 통해 고급 DDoS 보호 기능을 활용할 수 있다.

엔드포인트로 사용되는 Load Balancer나 EC2 인스턴스의 보안 그룹 설정을 통해 추가적인 네트워크 레벨 보안을 구현할 수 있다. 특히 Global Accelerator의 IP 주소 범위만 허용하도록 설정하여 보안을 강화할 수 있다.

마이그레이션 및 구현 전략

단계적 마이그레이션 접근법

기존 인프라에서 CloudFront나 Global Accelerator로 마이그레이션할 때는 단계적 접근법을 사용하는 것이 안전하다. 먼저 트래픽의 일부분만 새로운 서비스로 라우팅하고, 성능과 안정성을 확인한 후 점진적으로 비율을 늘려가는 방식을 권장한다.

DNS 가중치 기반 라우팅을 활용하면 트래픽을 단계적으로 이전할 수 있으며, 문제 발생 시 빠른 롤백이 가능하다. Route 53의 헬스 체크 기능과 연동하면 자동 장애 조치도 구현할 수 있다.

성능 테스트 및 검증

마이그레이션 전에는 반드시 충분한 성능 테스트를 수행해야 한다. 다양한 지역에서의 접속 테스트, 부하 테스트, 장애 시뮬레이션 등을 통해 예상 성능을 검증하고 잠재적 문제점을 미리 파악해야 한다.

특히 캐싱 정책이나 TTL 설정과 같은 구성 요소들은 실제 운영 환경에서의 동작을 정확히 예측하기 어려우므로, 프로덕션과 유사한 환경에서의 테스트가 필수적이다.

미래 발전 방향 및 신기술 동향

Edge Computing의 확산

CloudFront의 Lambda@Edge와 CloudFront Functions는 엣지 컴퓨팅의 새로운 가능성을 열어주고 있다. 앞으로는 더 복잡한 비즈니스 로직을 엣지에서 처리하여 지연 시간을 줄이고 사용자 경험을 개선하는 방향으로 발전할 것으로 예상된다.

특히 개인화 서비스, 실시간 이미지 처리, A/B 테스팅과 같은 기능들이 엣지에서 더욱 효율적으로 구현될 것이며, 이는 중앙 서버의 부하를 크게 줄이는 동시에 응답 속도를 향상시킬 것이다.

5G와 IoT 환경에서의 활용

5G 네트워크의 확산과 IoT 디바이스의 급증은 CDN과 네트워크 가속화 서비스에 새로운 요구사항을 제시하고 있다. 초저지연 통신이 필요한 자율주행, 증강현실, 원격수술과 같은 애플리케이션에서 CloudFront와 Global Accelerator의 역할이 더욱 중요해질 것이다.

특히 Global Accelerator의 경우 TCP 및 UDP 트래픽 최적화 기능을 통해 IoT 디바이스 간의 실시간 통신을 효율적으로 지원할 수 있으며, 이는 스마트 시티나 인더스트리 4.0과 같은 대규모 IoT 생태계에서 핵심적인 역할을 할 것으로 전망된다.

업계 사례 분석

대규모 서비스 사례

Netflix는 CloudFront와 자체 CDN을 조합하여 전 세계 사용자에게 고품질 스트리밍 서비스를 제공하고 있다. 특히 캐싱 최적화와 Lambda@Edge를 활용한 개인화 추천 시스템을 통해 사용자별 맞춤 콘텐츠를 효율적으로 전달하고 있다.

게임 업계에서는 Global Accelerator를 활용한 사례가 늘어나고 있다. 실시간 멀티플레이어 게임에서 지연 시간은 사용자 경험에 직접적인 영향을 미치므로, AWS 글로벌 네트워크를 통한 최적화된 라우팅이 핵심 경쟁 요소가 되고 있다.

중소기업 적용 사례

중소기업의 경우 비용 효율성이 매우 중요한 요소이다. CloudFront의 무료 티어를 활용하면 월 1TB의 데이터 전송과 1000만 건의 HTTP 요청을 무료로 처리할 수 있어, 스타트업이나 중소기업에서도 부담 없이 CDN 서비스를 시작할 수 있다.

또한 사용한 만큼만 비용을 지불하는 종량제 요금 체계를 통해 트래픽 변동이 큰 서비스에서도 예측 가능한 비용 관리가 가능하다.

최적화 팁과 베스트 프랙티스

CloudFront 최적화 전략

HTTP/2와 HTTP/3 프로토콜을 활성화하면 다중화와 헤더 압축을 통해 성능을 크게 개선할 수 있다. 특히 많은 작은 파일을 전송하는 웹 애플리케이션에서 뚜렷한 성능 향상을 경험할 수 있다.

Origin Request Policy를 활용하여 불필요한 헤더나 쿠키를 제거하면 캐시 효율성을 높일 수 있다. 예를 들어, 정적 자산에 대해서는 인증 관련 헤더를 제거하여 캐시 적중률을 향상시킬 수 있다.

Global Accelerator 최적화 방법

엔드포인트 그룹의 트래픽 다이얼 설정을 통해 단계적 배포나 A/B 테스팅을 안전하게 수행할 수 있다. 이를 통해 새로운 기능이나 성능 개선사항을 점진적으로 적용하면서 위험을 최소화할 수 있다.

클라이언트 어피니티 설정을 적절히 조정하면 세션 유지나 캐시 효율성을 개선할 수 있다. SOURCE_IP 설정을 통해 동일한 사용자의 요청을 일관된 엔드포인트로 라우팅할 수 있다.

마무리

CloudFront와 Global Accelerator는 각각 고유한 강점과 적용 분야를 가진 보완적인 서비스이다. CloudFront는 캐싱을 통한 콘텐츠 전송 최적화에 특화되어 있어 웹사이트, 미디어 스트리밍, API 응답 캐싱 등에 탁월한 성능을 발휘한다.

반면 Global Accelerator는 네트워크 계층에서의 최적화를 통해 실시간 애플리케이션, 게임, IoT 서비스 등에 안정적이고 예측 가능한 성능을 제공한다.

두 서비스의 선택은 애플리케이션의 특성, 트래픽 패턴, 비용 고려사항을 종합적으로 평가하여 결정해야 한다. 많은 경우 두 서비스를 조합하여 사용하는 하이브리드 접근 방식이 최적의 결과를 낳으며, 이를 통해 사용자 경험 향상과 비용 효율성을 동시에 달성할 수 있다.

글로벌 서비스의 성공을 위해서는 단순한 기술 도입을 넘어서 지속적인 모니터링, 최적화, 그리고 사용자 피드백 반영이 필요하다. CloudFront와 Global Accelerator는 이러한 요구사항을 충족하기 위한 강력한 도구이며, 적절한 구성과 운영을 통해 세계적 수준의 서비스 품질을 달성할 수 있다.

Reference

- AWS CloudFront Developer Guide - https://docs.aws.amazon.com/cloudfront/

- AWS Global Accelerator Developer Guide - https://docs.aws.amazon.com/global-accelerator/

- AWS Well-Architected Framework - Performance Efficiency Pillar - https://docs.aws.amazon.com/wellarchitected/latest/performance-efficiency-pillar/

- "Content Delivery Networks: Web Caching and Beyond" - Buyya et al., IEEE Internet Computing

- AWS re:Invent 2023 - NET301: Accelerate your applications with AWS Global Accelerator

- CloudFront Pricing - https://aws.amazon.com/cloudfront/pricing/

- Global Accelerator Pricing - https://aws.amazon.com/global-accelerator/pricing/

- AWS CDN Performance Best Practices Whitepaper

- Terraform AWS Provider Documentation - https://registry.terraform.io/providers/hashicorp/aws/latest/docs

- "High Performance Browser Networking" - Ilya Grigorik, O'Reilly Media

Somaz | DevOps Engineer | Kubernetes & Cloud Infrastructure Specialist

'AWS' 카테고리의 다른 글

| AWS 모니터링 스택 완전 분석 - CloudWatch vs X-Ray vs 3rd Party 솔루션 (0) | 2026.04.21 |

|---|---|

| AWS Lambda vs ECS vs EKS 컨테이너 전략 (0) | 2026.04.14 |

| EKS Fargate vs EC2 Node Groups 완전 분석 - Kubernetes 워커 노드 옵션 (0) | 2026.02.17 |

| AWS Load Balancer 완전 비교 가이드 (0) | 2026.01.27 |

| AWS EFS와 Kubernetes를 활용한 영구 스토리지 구축 가이드 (1) | 2026.01.06 |